Définitions et concepts clés

Avant de plonger dans le vif du sujet, il est essentiel de maîtriser le vocabulaire de base de la sécurité des systèmes. Accrochez-vous, car nous allons définir ensemble les piliers sur lesquels repose toute stratégie de sécurité !

Confidentialité, Intégrité, Disponibilité (CIA)

Le triptyque CIA (Confidentialité, Intégrité, Disponibilité) est la pierre angulaire de la sécurité de l'information. Ces trois principes fondamentaux doivent être garantis pour assurer la protection des données et des systèmes. Imaginez-les comme les trois mousquetaires de la sécurité, chacun ayant un rôle crucial à jouer.

Confidentialité

La confidentialité garantit que seules les personnes autorisées peuvent accéder à l'information. C'est comme une lettre scellée : seul le destinataire prévu doit pouvoir la lire.

-

Exemple concret : Lorsque vous vous connectez à votre compte bancaire en ligne, le protocole HTTPS (avec le petit cadenas dans la barre d'adresse) assure la confidentialité de vos échanges avec le serveur de la banque. Personne ne peut intercepter votre mot de passe ou vos informations financières pendant la transmission.

-

En IA : En apprentissage automatique, la confidentialité est cruciale lors de l'entraînement de modèles sur des données sensibles (données médicales, financières, etc.). Des techniques comme le chiffrement homomorphe permettent d'entraîner des modèles sans jamais déchiffrer les données, garantissant ainsi leur confidentialité.

Exercice rapide:

- Pensez à 3 exemples de données confidentielles que vous manipulez dans la vie courante.

- Comment la confidentialité de ces données est-elle assurée selon vous ?

Exemples

-

Informations de connexion à des comptes en ligne (email, réseaux sociaux, banque, etc.) :

- Données confidentielles : Nom d'utilisateur (ou adresse email), mot de passe, et parfois des questions de sécurité et leurs réponses.

- Comment la confidentialité est assurée :

- Chiffrement pendant la transmission : Utilisation du protocole HTTPS (avec un certificat SSL/TLS valide) lorsque vous vous connectez à un site web. Cela garantit que les données échangées entre votre navigateur et le serveur du site web sont chiffrées et ne peuvent pas être interceptées en clair.

- Stockage sécurisé des mots de passe : Les sites web sérieux ne stockent pas votre mot de passe en clair, mais une version hachée et salée de celui-ci. Cela signifie que même si la base de données du site web est compromise, les mots de passe ne sont pas directement lisibles.

- Authentification à deux facteurs (2FA) : De plus en plus de sites web proposent l'authentification à deux facteurs, qui ajoute une couche de sécurité supplémentaire (par exemple, un code envoyé par SMS, une notification sur une application mobile, une clé de sécurité matérielle).

- Protection contre le brute force

- Protection contre le Keylogger

-

Données bancaires :

- Données confidentielles : Numéro de carte bancaire, date d'expiration, cryptogramme visuel (CVV), code PIN, relevés de compte, etc.

- Comment la confidentialité est assurée :

- Chiffrement pendant la transmission : Utilisation de HTTPS pour les transactions en ligne.

- Normes de sécurité strictes (PCI DSS) : Les acteurs du secteur bancaire doivent se conformer à des normes de sécurité strictes (Payment Card Industry Data Security Standard) pour protéger les données des cartes bancaires.

- Chiffrement des données stockées : Les données bancaires sensibles sont chiffrées lorsqu'elles sont stockées sur les serveurs des banques.

- Tokenisation : Remplacement du numéro de carte bancaire par un "token" (un identifiant unique) pour les transactions, ce qui réduit le risque en cas de compromission des données.

- Surveillance des transactions : Les banques utilisent des systèmes de détection de fraude pour identifier les transactions suspectes.

- Authentification forte : Utilisation de codes PIN, de 3D Secure (Verified by Visa, Mastercard SecureCode), de la biométrie, etc., pour valider les transactions.

-

Données de santé :

- Données confidentielles : Dossier médical, résultats d'examens, informations sur les traitements, etc.

- Comment la confidentialité est assurée :

- Réglementations strictes (RGPD, HIPAA, etc.) : Les données de santé sont soumises à des réglementations strictes en matière de protection des données, qui imposent des obligations aux professionnels de santé et aux organismes qui traitent ces données.

- Chiffrement des données : Les données de santé sont souvent chiffrées, que ce soit pendant leur transmission (par exemple, lors d'échanges entre professionnels de santé) ou lorsqu'elles sont stockées (par exemple, sur les serveurs des hôpitaux).

- Contrôle d'accès strict : Seul le personnel médical autorisé doit avoir accès aux données de santé des patients.

- Anonymisation ou pseudonymisation : Dans certains cas (par exemple, pour la recherche médicale), les données de santé peuvent être anonymisées (rendues non identifiables) ou pseudonymisées (remplacement des informations identifiantes par des pseudonymes) pour protéger la vie privée des patients.

- Hébergement sécurisé : Les données de santé doivent être hébergées sur des serveurs sécurisés, qui respectent des normes de sécurité spécifiques (par exemple, la certification HDS en France pour les hébergeurs de données de santé).

Intégrité

L'intégrité garantit que les données sont exactes, complètes et n'ont pas été modifiées de manière non autorisée. C'est comme un contrat signé : toute altération ultérieure serait immédiatement détectable.

-

Exemple concret : Lorsque vous téléchargez un logiciel, le site web peut fournir une "somme de contrôle" (checksum) ou une signature numérique. En recalculant cette somme sur le fichier téléchargé, vous pouvez vérifier son intégrité et vous assurer qu'il n'a pas été corrompu ou modifié pendant le téléchargement.

-

En IA : L'intégrité des données d'entraînement est primordiale. Si ces données sont altérées (par exemple, par une attaque d'empoisonnement), le modèle d'IA peut produire des résultats erronés ou biaisés, avec des conséquences potentiellement graves.

Disponibilité

La disponibilité garantit que les systèmes et les données sont accessibles aux utilisateurs autorisés quand ils en ont besoin. C'est comme une bibliothèque ouverte 24h/24 et 7j/7 : les informations doivent être disponibles à tout moment.

-

Exemple concret : Les attaques par déni de service (DoS) visent à rendre un service indisponible, par exemple en surchargeant un serveur web de requêtes. Les entreprises mettent en place des mécanismes de redondance et de répartition de charge pour assurer la disponibilité de leurs services même en cas d'attaque.

-

En IA : La disponibilité des modèles d'IA est cruciale pour les applications critiques (voitures autonomes, systèmes de diagnostic médical, etc.). Des mécanismes de tolérance aux pannes et de réplication des modèles sont nécessaires pour garantir un fonctionnement continu.

Question rapide :

- Quelles pourraient être les conséquences d'une indisponibilité d'un système d'IA utilisé pour la surveillance d'un barrage hydroélectrique ?

Réponse

Les 4 piliers de la sécurité

Ces quatre concepts sont complémentaires au triptyque CIA et sont essentiels pour une gestion sécurisée des accès et des responsabilités.

Authentification

L'authentification est le processus qui permet de vérifier l'identité d'un utilisateur, d'un appareil ou d'un processus. C'est comme présenter sa carte d'identité à l'entrée d'un bâtiment sécurisé.

Exemple concret : Lorsque vous vous connectez à un site web avec un nom d'utilisateur et un mot de passe, vous vous authentifiez auprès du serveur. D'autres méthodes d'authentification existent, comme la biométrie (empreinte digitale, reconnaissance faciale) ou les clés de sécurité matérielles.

Autorisation

L'autorisation détermine ce qu'un utilisateur authentifié est autorisé à faire. C'est comme avoir un badge qui donne accès à certaines zones d'un bâtiment, mais pas à d'autres.

-

Exemple concret : Sur un système d'exploitation, un utilisateur standard peut avoir le droit de lire certains fichiers, mais pas de les modifier. Un administrateur, en revanche, aura des droits d'accès beaucoup plus étendus.

-

En IA : L'autorisation peut être utilisée pour contrôler l'accès aux différents modèles d'IA, aux données d'entraînement, ou aux fonctionnalités d'une application basée sur l'IA.

Non-répudiation

La non-répudiation empêche une personne de nier avoir effectué une action. C'est comme une signature électronique sur un document : elle prouve que la personne a bien validé le document et ne peut pas prétendre le contraire.

- Exemple concret : Les transactions bancaires en ligne sont souvent soumises à la non-répudiation. La banque peut prouver que vous avez bien effectué un virement, et vous ne pouvez pas contester l'avoir fait.

- Principe

- L'expéditeur ne peut nier l'envoi.

- Le destinataire ne peut nier la réception.

- En IA : La non-répudiation peut être importante pour garantir la traçabilité des actions effectuées par un système d'IA, notamment dans des contextes critiques (décisions médicales, transactions financières, etc.).

Traçabilité

La traçabilité (ou auditabilité) permet de retracer toutes les actions effectuées sur un système ou des données. C'est comme un journal de bord qui enregistre tous les événements importants.

-

Exemple concret : Les systèmes de gestion de bases de données enregistrent souvent les requêtes effectuées, les modifications apportées aux données, et les connexions des utilisateurs. Cela permet de détecter des anomalies, de mener des enquêtes en cas d'incident, et de vérifier la conformité aux réglementations.

-

En IA : La traçabilité est essentielle pour comprendre le comportement d'un modèle d'IA, détecter les biais, et expliquer ses décisions. Des techniques d'interprétabilité et d'explicabilité des modèles d'IA sont activement développées dans ce but.

Tous ces concepts sont interdépendants et contribuent à la sécurité globale d'un système. Une faiblesse dans l'un de ces domaines peut compromettre l'ensemble de la sécurité. Par exemple, une authentification faible peut permettre à un attaquant d'accéder à des données confidentielles, même si la confidentialité est par ailleurs bien assurée.

Cartographie des Dangers en Sécurité Informatique

Maintenant que nous avons posé les bases de la sécurité avec le triptyque CIA et les concepts associés, il est temps de comprendre ce qui peut mettre en péril nos systèmes. Tels des détectives, nous allons identifier les dangers potentiels et apprendre à les analyser.

Menaces

Une menace est un événement ou un agent potentiellement nuisible qui, s'il se réalise, peut compromettre la confidentialité, l'intégrité ou la disponibilité d'un système ou de ses données. C'est un peu comme un orage qui menace d'éclater : il n'a pas encore frappé, mais il représente un danger potentiel.

-

Exemples de menaces :

- Un pirate informatique (cybercriminel, groupe de hackers, etc.) cherchant à voler des données confidentielles.

- Un logiciel malveillant (virus, ver, cheval de Troie, etc.) se propageant sur un réseau.

- Une catastrophe naturelle (inondation, incendie, tremblement de terre) endommageant un centre de données.

- Un employé mécontent divulguant des informations sensibles.

- Une erreur humaine (mauvaise configuration d'un système, suppression accidentelle de données).

-

En IA : Les systèmes d'IA sont également sujets à des menaces spécifiques, comme les attaques adversariales (tentatives de tromper un modèle d'IA en lui fournissant des données légèrement modifiées) ou l'empoisonnement de données (introduction de données malveillantes dans l'ensemble d'entraînement d'un modèle).

Vulnérabilités

Une vulnérabilité est une faiblesse dans un système, un logiciel, un protocole ou une procédure, qui peut être exploitée par une menace pour causer des dommages. C'est comme une fissure dans un mur : elle n'est pas dangereuse en soi, mais elle peut permettre à l'eau de s'infiltrer et d'affaiblir la structure.

- Exemples de vulnérabilités :

- Un mot de passe faible ou par défaut.

- Un logiciel non mis à jour contenant des failles de sécurité connues.

- Une configuration incorrecte d'un pare-feu laissant passer du trafic indésirable.

- Un manque de sensibilisation des utilisateurs aux risques de phishing.

- Une absence de chiffrement des données sensibles.

Risques

Le risque est la probabilité qu'une menace exploite une vulnérabilité et cause des dommages. C'est une évaluation de la dangerosité d'une situation, en tenant compte à la fois de la probabilité d'occurrence et de l'impact potentiel.

-

Évaluation des risques :

- Risque = Probabilité x Impact

- La probabilité est la chance qu'une menace se réalise et exploite une vulnérabilité.

- L'impact est l'étendue des dommages causés (perte de données, interruption de service, atteinte à la réputation, etc.).

-

Exemple concret : Le risque qu'un serveur web soit compromis à cause d'un mot de passe faible est élevé, car la probabilité qu'un pirate tente de deviner le mot de passe est forte, et l'impact (accès aux données du serveur) est important.

-

En IA : Le risque qu'un modèle d'IA prenne des décisions biaisées à cause de données d'entraînement non représentatives est un exemple de risque spécifique à l'IA.

Attaques

Une attaque est la réalisation d'une menace, c'est-à-dire l'exploitation effective d'une vulnérabilité par un agent malveillant (ou par accident). C'est l'orage qui éclate, la foudre qui frappe.

- Exemples d'attaques :

- Un pirate informatique s'introduit dans un système en devinant un mot de passe faible.

- Un logiciel malveillant chiffre les fichiers d'un ordinateur et demande une rançon pour les déchiffrer (ransomware).

- Un employé divulgue des informations confidentielles à un concurrent.

- Une inondation détruit un centre de données, rendant les services indisponibles.

Actifs

Un actif (ou bien) est tout élément ayant de la valeur pour une organisation ou un individu, et qui doit donc être protégé. C'est ce qui est en jeu, ce qui peut être endommagé ou perdu.

-

Exemples d'actifs :

- Données : Informations clients, secrets commerciaux, données financières, etc.

- Logiciels : Applications, systèmes d'exploitation, bases de données, etc.

- Matériel : Serveurs, ordinateurs, périphériques réseau, etc.

- Services : Accès à Internet, services cloud, applications web, etc.

- Réputation : Image de marque, confiance des clients, etc.

- Personnes : Employés, utilisateurs, etc.

-

En IA : Les modèles d'IA eux-mêmes, ainsi que les données d'entraînement, sont des actifs de grande valeur pour les organisations qui les utilisent.

Analyse de risques

Une analyse de risques en sécurité informatique est un processus systématique visant à :

- Identifier les actifs à protéger (données, systèmes, applications, etc.).

- Identifier les menaces susceptibles d'affecter ces actifs (cyberattaques, catastrophes naturelles, erreurs humaines, etc.).

- Identifier les vulnérabilités qui pourraient être exploitées par ces menaces.

- Évaluer la probabilité d'occurrence de chaque menace et son impact potentiel (financier, opérationnel, réputationnel, etc.).

- Calculer le niveau de risque pour chaque scénario (risque = probabilité x impact).

- Identifier et prioriser les mesures de sécurité à mettre en œuvre pour réduire les risques à un niveau acceptable.

En résumé, une étude de risques permet de répondre aux questions suivantes :

- Qu'est-ce que je dois protéger ? (actifs)

- De quoi dois-je me protéger ? (menaces)

- Où sont mes faiblesses ? (vulnérabilités)

- Quelle est la probabilité que quelque chose de grave arrive ? (probabilité)

- Quelles seraient les conséquences si cela arrivait ? (impact)

- Que puis-je faire pour réduire les risques ? (mesures de sécurité)

- Combien ça coute

- Quel sont les risques résiduels

Une étude de risques n'est pas un exercice ponctuel, mais un processus continu. Elle doit être révisée régulièrement pour tenir compte de l'évolution des menaces, des vulnérabilités et de l'environnement de l'organisation.

Il est crucial d'identifier et de classer les actifs par ordre d'importance (criticité) pour pouvoir allouer les ressources de sécurité de manière appropriée. On ne protège pas de la même manière un serveur contenant des données bancaires et un ordinateur personnel utilisé pour naviguer sur Internet.

Analyse Coût-Bénéfice de la Sécurité

Maintenant que nous avons exploré l’analyse de risques, il est essentiel de comprendre comment les entreprises prennent des décisions éclairées pour protéger leurs actifs. Une méthode couramment utilisée en milieu professionnel est l’analyse coût-bénéfice de la sécurité. Cette approche permet de déterminer si les investissements dans la sécurité sont justifiés économiquement, en comparant le coût des mesures de protection au coût potentiel des pertes en cas d’attaque réussie.

Qu’est-ce que l’analyse coût-bénéfice de la sécurité ?

L’analyse coût-bénéfice de la sécurité est un processus qui consiste à :

- Évaluer le coût des mesures de sécurité (ex. : achat d’un pare-feu, formation des employés, mise en place de sauvegardes).

- Estimer les pertes potentielles en cas de réalisation d’un risque (ex. : perte de données, interruption de service, atteinte à la réputation).

- Comparer ces deux éléments pour décider si l’investissement dans la sécurité est rentable.

Cette analyse est souvent réalisée après une analyse de risques, car elle s’appuie sur les résultats de cette dernière pour prioriser les actions à mettre en œuvre.

Lien avec l’analyse de risques

L’analyse coût-bénéfice est complémentaire à l’analyse de risques. En effet :

- L’analyse de risques identifie les menaces, les vulnérabilités, et évalue la probabilité et l’impact des risques.

- L’analyse coût-bénéfice utilise ces informations pour déterminer si les mesures de sécurité proposées sont économiquement viables.

Par exemple, si l’analyse de risques révèle qu’un serveur est vulnérable à une attaque par ransomware avec un impact financier estimé à 500 000 €, l’analyse coût-bénéfice permettra de comparer ce coût à celui d’une solution de sauvegarde (ex. : 50 000 €/an). Si le coût de la sécurité est inférieur au coût du risque, la mesure est justifiée.

Étapes de l’analyse coût-bénéfice

- Identifier les mesures de sécurité : Quelles solutions peuvent réduire les risques identifiés ? (ex. : chiffrement, pare-feu, sauvegardes).

- Estimer le coût de ces mesures : Combien coûtent-elles à mettre en place et à maintenir ?

- Estimer les pertes potentielles : Quel serait l’impact financier ou opérationnel si le risque se réalisait ?

- Comparer les coûts : Le coût de la sécurité est-il inférieur au coût des pertes potentielles ?

- Prendre une décision : Investir dans les mesures de sécurité si elles sont rentables.

Exemple concret

Scénario : Une entreprise stocke des données clients sensibles sur un serveur.

- Menace : Cyberattaque par ransomware.

- Vulnérabilité : Absence de sauvegarde automatique.

- Risque : Perte de 200 000 € (impact) avec une probabilité de 10 % → Risque annuel = 20 000 €.

- Solution : Mise en place de sauvegardes automatiques (coût : 5 000 €/an).

- Décision : 5 000 € < 20 000 € → La mesure est rentable et justifiée.

Pourquoi est-ce important en entreprise ?

En entreprise, les budgets sont limités, et chaque investissement doit être justifié. L’analyse coût-bénéfice permet de :

- Prioriser les dépenses en fonction des risques les plus critiques.

- Optimiser les ressources en évitant de sur-protéger des actifs peu critiques.

- Justifier les investissements auprès de la direction ou des parties prenantes.

Limites et bonnes pratiques

- Ne pas négliger les risques non financiers : Certains impacts (comme la perte de réputation) sont difficiles à quantifier.

- Réévaluer régulièrement : Les menaces et les coûts évoluent, il est donc crucial de mettre à jour l’analyse.

- Combiner avec d’autres méthodes : Utiliser des normes comme l’ISO 27005 ou des frameworks comme NIST pour une approche structurée (que nous ne verrons pas dans ce cours).

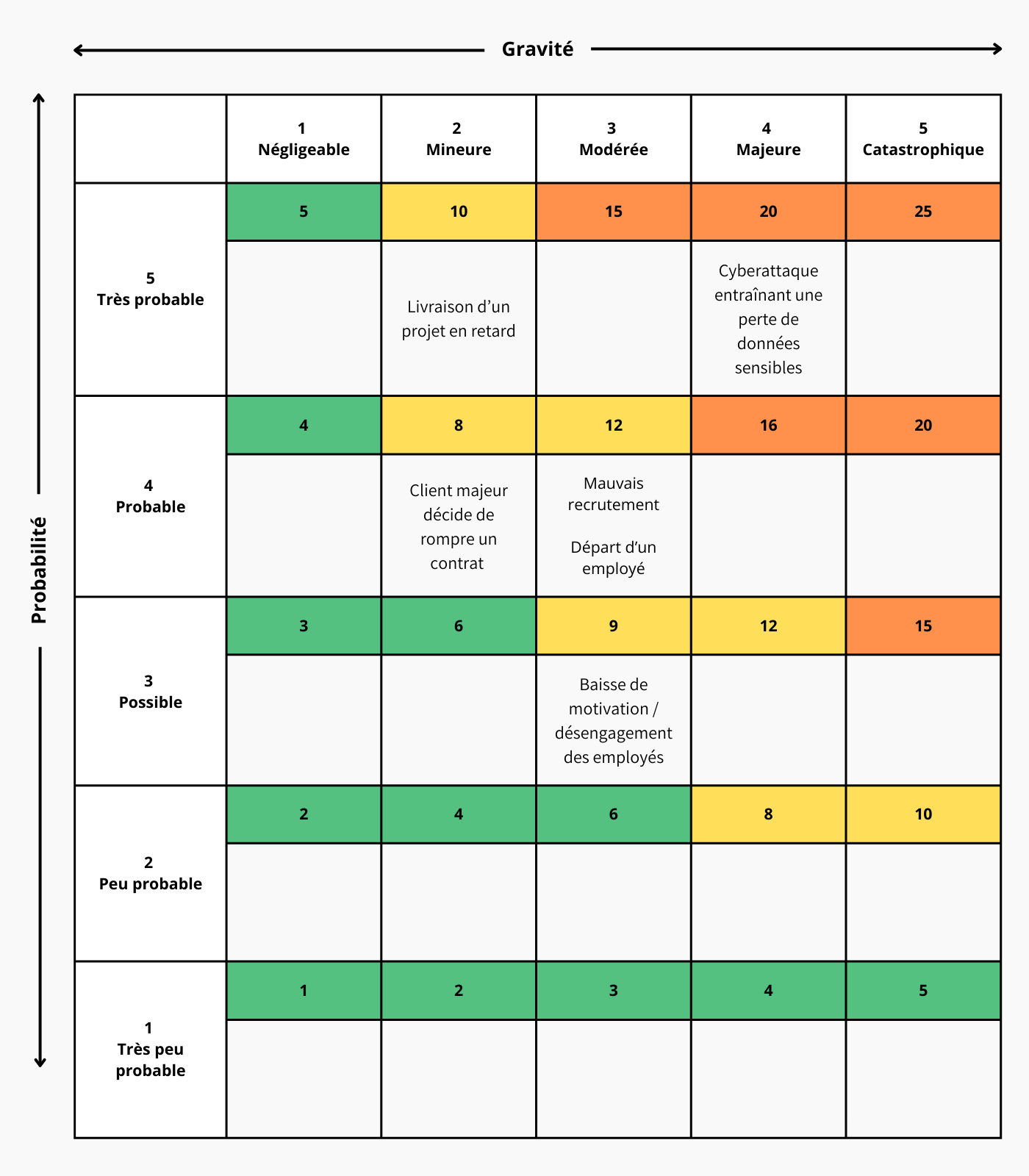

Matrice de Risque

En complément de l’analyse de risques et de l’analyse coût-bénéfice, les entreprises utilisent souvent une matrice de risque pour visualiser et prioriser les risques de manière claire et intuitive.

À quoi sert une matrice de risque ?

Une matrice de risque permet de :

- Classifier les risques en fonction de leur probabilité (axe vertical) et de leur gravité (axe horizontal).

- Prioriser les actions en identifiant rapidement les risques les plus critiques (ceux qui nécessitent une attention immédiate).

- Faciliter la communication entre les parties prenantes, en offrant une représentation visuelle simple des risques.

Cette matrice est un outil précieux pour les équipes de sécurité et les décideurs, car elle aide à concentrer les ressources sur les risques les plus importants, tout en fournissant une vue d’ensemble des menaces potentielles.

En résumé

L’analyse coût-bénéfice de la sécurité est un outil indispensable pour les entreprises, car elle permet de prendre des décisions éclairées et économiques en matière de sécurité. Elle complète l’analyse de risques en ajoutant une dimension financière, garantissant que les investissements dans la sécurité sont proportionnels aux risques encourus.

Cette analyse est souvent utilisée dans le cadre de la gestion des risques et de la conformité réglementaire (ex. : RGPD, normes ISO).

La guerre du cyberespace

Après avoir exploré les menaces, vulnérabilités et autres concepts clés, il est temps de prendre un peu de recul et d'examiner le contexte plus large dans lequel s'inscrit la sécurité des systèmes.

Cybercrime

Le cybercrime (ou cybercriminalité) désigne l'ensemble des activités criminelles qui ciblent ou utilisent des systèmes informatiques, des réseaux ou des données. C'est la face sombre du monde numérique, où des individus ou des organisations malveillantes cherchent à tirer profit de la vulnérabilité des systèmes.

-

Formes de cybercrime :

- Vol de données : Espionnage industriel, piratage de comptes bancaires, vol d'informations personnelles, etc.

- Ransomware : Prise en otage de données contre rançon.

- Fraude en ligne : Escroqueries, phishing, usurpation d'identité, etc.

- Cyberattaques : Déni de service, sabotage de systèmes, etc.

- Cyberharcèlement, cyberintimidation.

- Diffusion de contenus illégaux : Pédopornographie, incitation à la haine, etc.

- Et bien d'autres...

-

Motivation des cybercriminels :

- Appât du gain : C'est la motivation principale dans la plupart des cas (vol d'argent, extorsion, vente de données volées, etc.).

- Espionnage : Collecte d'informations sensibles pour le compte d'un État, d'une entreprise concurrente, etc.

- Activisme : Actions de protestation ou de revendication politique (hacktivisme).

- Vandalisme : Simple volonté de nuire, de causer des dégâts.

- Défi personnel : Prouver sa compétence technique.

-

En IA : L'essor de l'IA a ouvert de nouvelles opportunités pour les cybercriminels. Ils peuvent utiliser l'IA pour automatiser des attaques, générer des faux contenus plus convaincants (deepfakes), ou encore contourner les systèmes de sécurité basés sur l'IA.

Cybersécurité

La cybersécurité est l'ensemble des mesures techniques, organisationnelles, juridiques et humaines mises en œuvre pour protéger les systèmes informatiques, les réseaux et les données contre les cybermenaces. C'est la réponse au cybercrime, un effort constant pour renforcer la sécurité et réduire les risques.

-

Objectifs de la cybersécurité :

- Prévenir les incidents de sécurité (attaques, intrusions, fuites de données, etc.).

- Détecter les incidents le plus rapidement possible.

- Réagir efficacement en cas d'incident (contenir l'attaque, restaurer les systèmes, etc.).

- Se remettre d'un incident et en tirer des leçons pour améliorer la sécurité.

-

Domaines de la cybersécurité :

- Sécurité des réseaux : Pare-feu, VPN, détection d'intrusion, etc.

- Sécurité des applications : Développement sécurisé, tests de sécurité, etc.

- Sécurité des données : Chiffrement, gestion des accès, sauvegarde, etc.

- Sécurité physique : Contrôle d'accès aux bâtiments, vidéosurveillance, etc.

- Gestion des identités et des accès : Authentification, autorisation, etc.

- Sensibilisation et formation des utilisateurs : Lutte contre le phishing, bonnes pratiques de sécurité, etc.

- Gouvernance de la sécurité : Politiques de sécurité, gestion des risques, conformité réglementaire, etc.

- Et bien d'autres...

-

Acteurs de la Cybersécurité

- Les entreprises privées

- Les particuliers

- Les agences gouvernementales

-

En IA : La cybersécurité de l'IA est un domaine en pleine expansion. Il s'agit de protéger les systèmes d'IA contre les attaques spécifiques (adversariales, empoisonnement, etc.), mais aussi d'utiliser l'IA pour renforcer la cybersécurité (détection d'anomalies, analyse de logs, automatisation de la réponse aux incidents, etc.).

La cybersécurité n'est pas un état figé, mais un processus continu. Les menaces évoluent constamment, les technologies changent, et il faut donc adapter en permanence les mesures de sécurité. C'est un défi passionnant et sans cesse renouvelé !

Exemples d'incidents de sécurité liés à l'IA et à la cybersécurité

Pour bien comprendre les enjeux, rien ne vaut des exemples concrets. Voici quelques cas qui montrent comment l'IA peut être à la fois une arme et une cible dans le domaine de la cybersécurité :

-

Attaques adversariales contre les systèmes de détection de malware :

-

Des chercheurs ont démontré qu'il était possible de tromper des systèmes de détection de malware basés sur l'IA en modifiant légèrement le code d'un logiciel malveillant. Ces modifications, imperceptibles pour un humain, suffisent à rendre le malware "invisible" pour le système de détection, alors qu'il reste tout aussi dangereux.

-

Référence : Adversarial Malware Detection.

-

Impact : Cela montre la nécessité de développer des systèmes de détection de malware plus robustes et moins sensibles aux manipulations adversariales.

-

-

Génération de faux emails de phishing ultra-réalistes :

- Des cybercriminels utilisent des modèles de langage pour générer automatiquement des emails de phishing extrêmement convaincants. Ces emails sont personnalisés, sans fautes d'orthographe, et adaptent leur contenu à la cible, ce qui les rend beaucoup plus difficiles à détecter que les emails de phishing traditionnels.

- Impact : Cela souligne l'importance de la sensibilisation des utilisateurs, mais aussi le besoin de développer des outils de détection de phishing capables de repérer les subtilités du langage généré par l'IA.

-

Contournement des CAPTCHA par l'IA :

-

Les CAPTCHA (ces tests qui demandent de recopier des lettres déformées ou de sélectionner des images) sont conçus pour distinguer les humains des robots. Cependant, des chercheurs ont montré que des systèmes d'IA pouvaient désormais résoudre certains CAPTCHA avec un taux de succès élevé, rendant ces tests moins efficaces.

-

Référence : I'm not a human: Breaking the Google reCAPTCHA.

-

Impact : Cela remet en question l'efficacité des CAPTCHA traditionnels et pousse à développer de nouvelles méthodes d'authentification plus résistantes à l'IA.

-

-

Utilisation de l'IA pour automatiser les attaques :

- Des chercheurs en sécurité ont développé des "proofs of concept" d'attaques automatisées utilisant l'IA. Par exemple, un système d'IA peut être entraîné à scanner un réseau, identifier les vulnérabilités, et lancer des attaques de manière autonome, sans intervention humaine.

- Impact : Cela montre que l'IA peut considérablement augmenter la vitesse et l'échelle des cyberattaques, rendant la défense encore plus difficile.

-

Attaques par inférence contre les modèles d'IA : Des chercheurs ont démontré qu'en interrogeant de manière répétée un modèle d'IA, il est possible d'en extraire des informations sur les données d'entraînement. C'est ce qu'on appelle des attaques par inférence. Dans certains cas, il est possible de reconstituer des données sensibles qui étaient censées rester confidentielles.

Ces exemples ne sont que la partie émergée de l'iceberg. La course entre les attaquants et les défenseurs, dans le domaine de l'IA comme ailleurs, est un jeu du chat et de la souris permanent. Il est donc crucial pour les futurs experts en IA d'être conscients de ces enjeux et de maîtriser les principes de la sécurité pour concevoir des systèmes robustes et éthiques.

Testez vos connaissances !

Voici un petit quiz pour vérifier que vous avez bien compris les concepts clés. N'hésitez pas à revoir les sections précédentes si vous avez un doute.